Lectura 6:00 min

La SEP confirma infiltración para minar criptomonedas en sitio web

Un vocero informó que se notificó a la Policía Cibernética de la vulneración, que aprovechaba el sistema de cómputo de los usuarios del sitio del Registro Nacional de Profesionistas para procesar una criptomoneda que podría ser la favorita por los ciberdelincuentes.

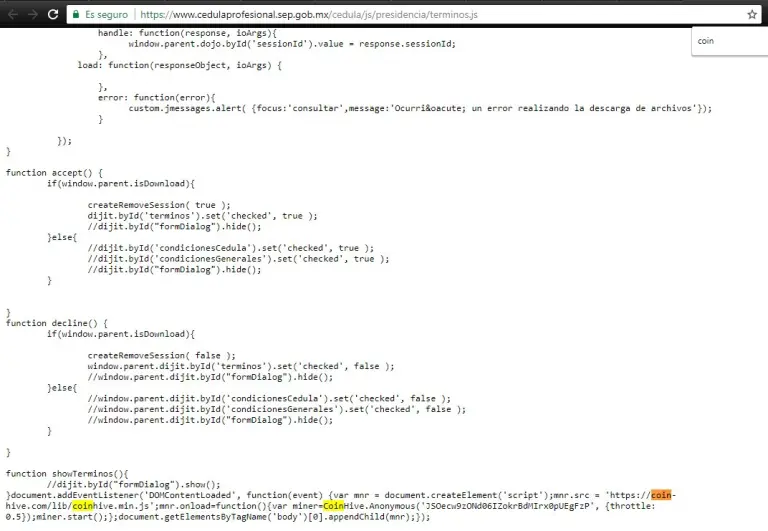

Captura de pantalla del código de la página del Registro Nacional de Profesionistas con el código malicioso CoinHive. Foto: Luis Carlos Cárdenas

Un sitio web de la Secretaría de Educación Pública (SEP) fue utilizado para minar criptomonedas, a partir de la instalación de un software malicioso, confirmó a El Economista un vocero de comunicación social de la dependencia. El sitio del Registro Nacional de Profesionistas fue infectado con un código llamado CoinHive, diseñado para secuestrar poder de cómputo y usarlo para procesar la criptomoneda llamada Monero.

Eduardo Gutiérrez Campos, director de Comunicación Social de la SEP, confirmó la presencia del malware CoinHive en la web del Registro Nacional de Profesionistas. Agregó que el criptominer ya fue removido del sitio, por lo que ya se puede hacer uso de la página con seguridad. El sitio de Citas de la Dirección General de Profesiones, dijo Gutiérrez Campos, presentó "fallas en su operación". Aseguró que se pidió un análisis externo para determinar si más sitios de la dependencia están infectados.

“Se solicitó la intervención de la División de la Policía Científica, de la Policía Federal, para que coadyuve a identificar quién o qué pudo ocasionar la inserción de código en el portal mencionado; bloquear ese sitio y, en caso, identificar a los responsables Y actuar conforme a la ley”, informó Gutiérrez Campos.

El 14 de enero, desde la cuenta de Twitter del usuario Luis Carlos Cárdenas (@makesurfer) se reportó que en el sitio del Registro Nacional de Profesionistas se encontró el script de CoinHive, malware que en tiempo real secuestra uso del CPU de los dispositivos de quienes visitaban el sitio para hacer una consulta sobre la cédula profesional, con la finalidad de minar criptomoneda.

Ese fue el caso de Cárdenas, maestro en Ciencias de la Computación, quien dijo a El Economista que su hallazgo se produjo el domingo, tras visitar el sitio de la SEP para consultar los datos su cédula profesional. El antivirus instalado en su computadora detectó la actividad de un minador de criptomonedas, y al revisar el historial de navegación, encontró que fue el sitio del Registro Nacional de Profesionistas el que activó la notificación. Fue gracias a sus conocimientos como desarrollador web que revisó el código fuente de la página, y detectó la infección del CoinHive.

Minar criptomonedas aprovechándose de la capacidad de procesamiento de terceros usuarios sin su consentimiento es una actividad ilegítima, dijo Miguel Ángel Mendoza, investigador de seguridad informática de la empresa ESET.

El sitio del Registro Nacional de Profesionistas fue comprometido y se le “inyectó” código para procesar criptomonedas en un servidor visitado por una cantidad importante de usuarios; los recursos de los equipos fueron usados sin autorización, lo que revela además un problema de seguridad en la protección de sitios de gobiernos.

Después de las revelaciones sobre la infección del sitio, “se realizaron las medidas correctivas para no afectar a los usuarios, y que no haya algún riesgo en el uso del portal de citas, el cual opera con normalidad”, de acuerdo con Gutiérrez Campos. “Como medida de seguridad, ayer (15 de enero) se realizó el bloqueo del portal en mención, y la eliminación del código malicioso del portal de consulta de cédulas profesionales”, añadió.

CoinHive Miner inició como un proyecto legítimo con el cual los webmasters podían hacerse de ingresos. En vez de usar publicidad, los sitios solicitaban un permiso a los visitantes para usar en tiempo real el poder de cómputo de los equipos para hacer minado de critptomonedas. La red de intercambio de archivos The Pirate Bay y algunos servicios de streaming de video echaron a andar proyectos de esta naturaleza, que tuvieron que abandonar tras las quejas de los usuarios. No obstante, con el código de CoinHive Miner liberado, los ciberdelincuentes no tardaron en convertirlo en malware que se inyecta de manera anónima en las computadoras y hace uso de sus recursos sin el consentimiento de los propietarios.

Miguel Ángel Mendoza destacó que si bien se pueden obtener estadísticas de los sitios que utilizan esta herramienta, es esta doble naturaleza de CoinHive —de software de minado legítimo y de software malicioso— la que hace difícil saber cuándo se utiliza de manera legítima o ilegítima. Por malware debe entenderse todo aquel software que tiene como objetivo infiltrarse o dañar una computadora o sistema de información. El malware puede afectar tanto a los datos contenidos en el equipo como al hardware que le constituye.

Minado a expensas de otros

La minería de criptomonedas es el proceso con el cual se integran bloques de información de las transacciones de criptomonedas al libro de contabilidad distribuido, cuya recompensa es un token, o criptomoneda. En el caso de CoinHive, el token minado es el Monero, cuya más reciente cotización se ubica en los 323 dólares por unidad, al momento de hacer esta nota. Monero podría ser la moneda digital favorita por los ciberdelincuentes dado que oculta el remitente, el destinatario y la cantidad de cada transacción realizada con el token

A partir del hallazgo que Luis Carlos Cárdenas reportó en su cuenta de Twitter, el sitio de noticias Xataka hizo una investigación en la que encontró que uno de los sitios de la Secretaría del Medio Ambiente del Estado de México al parecer también es usado para la minería de criptodivisas. Al accesar la dirección probosque.esomex.gob.mx, aparece una pantalla emergente con el siguiente mensaje: “A probosque.esomex.gob.mx le gustaría usar la potencia de tu procesador (...) Puedes apoyar probobosque.esomex.gob.mx permitiéndoles que utilicen tu procesador para realizar cálculos. Los cálculos se ejecutan de forma segura en el entorno limitado de su navegador. No necesitas instalar nada”.

El mensaje era rematado con la leyenda “Powered by CoinHive” (Potenciado por CoinHive), el malware usado para minería de la criptodivisa Monero.

Este martes el acceso al sitio Probosque de la Secretaría del Medio Ambiente del Estado de México no fue posible. Hasta el momento, las autoridades del Estado de México no han hecho alguna declaración.