Lectura 6:00 min

Pegasus reaparece durante el gobierno de AMLO

Investigadores del Citizen Lab, Whatsapp y organizaciones de la sociedad civil como la mexicana R3D revelaron que, entre abril y mayo del 2019, se detectaron intentos de infecciones usando este malware en contra de individuos en territorio mexicano.

Foto: Reuters

El malware Pegasus volvió a aparecer en el gobierno del presidente Andrés Manuel López Obrador. Investigadores del Citizen Lab, Whatsapp y organizaciones de la sociedad civil como la mexicana R3D revelaron que, entre abril y mayo del 2019, se detectaron intentos de infecciones usando este malware en contra de individuos en territorio mexicano.

Los ataques buscaban infectar equipos mediante llamadas de voz vía Whatsapp. Los usuarios ni siquiera tenían que contestar la llamada para que, a través del malware, los atacantes pudieran tomar control del dispositivo. La llamada infecciosa podía ser eliminada del historial para no dejar evidencias.

En una carta, Whatsapp atribuyó este 29 de octubre la colaboración en este tipo de ataques a NSO Group, compañía israelí desarrolladora del malware de espionaje Pegasus. Whatsapp anunció también que inició acciones legales en una corte federal de Estados Unidos en contra de NSO Group.

En su demanda ante una corte estadounidense, la aplicación de mensajería instantánea propiedad de Facebook detalló que entre los números con los que se podría haber infectado los teléfonos con el malware se encontraron varios que incluían códigos de país correspondientes a México.

La compañía no confirmó el número de personas que podrían haber sido afectadas en México ni reveló su identidad, aunque afirmó que les envío un correo electrónico para indicarles que podrían haber sido víctimas de una infección con Pegasus.

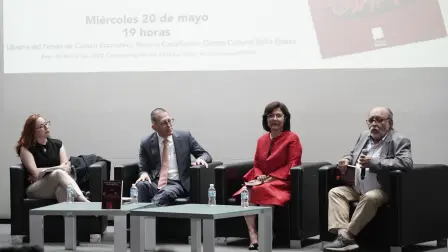

“Lo que sabemos es que entre el 29 de abril y el 10 de mayo siguió siendo utilizado en México”, dijo Luis Fernando García, director de R3D, en conferencia de prensa.

De acuerdo con Ana Cristina Ruelas, directora de la organización Artículo 19, que ha acompañado a varias de las víctimas de estos ataques, el gobierno federal se comprometió este año a borrar el software Pegasus de los sistemas de todas sus dependencias, por lo que resulta preocupante que hayan aparecido estos indicios de que este malware se usó en México este año.

“Nosotros estábamos en el entendido de que no se volvería a usar este malware. No sabemos de qué gobierno vino, sí federal, estatal o municipal, pero por eso estamos exigiendo controles”, dijo Ruelas.

Juan Manuel Casanueva, de Social TIC, recordó que distintas organizaciones de la sociedad civil, como la misma Social TIC, R3D y Artículo 19 decidieron volver a formar parte de la Alianza por el Gobierno Abierto, una iniciativa internacional que busca fomentar la confianza entre los ciudadanos y las instituciones públicas y de la que forma parte el gobierno mexicano.

Casanueva dijo que hace dos años, las organizaciones de la sociedad civil decidieron abandonar esta alianza por las revelaciones sobre la vigilancia del gobierno usando Pegasus y añadió que las más recientes revelaciones sobre el uso de este malware en 2019, ponen el dedo en la llaga; y que seguramente se estará tocando este tema en las próximas reuniones de la Alianza por el Gobierno Abierto.

“Seguramente se estará atendiendo el tema en la próxima reunión y en caso de que no hubiera respuestas satisfactorias, tendríamos que regresar a otro tono, pero ahorita confiamos en que el gobierno está a muy buen tiempo de aclarar este asunto”, dijo Casanueva.

El Citizen Lab descubrió que al menos 100 miembros de organizaciones de la sociedad civil, defensores de derechos humanos y periodistas fueron objetivo de estos ataques con Pegasus a través de Whatsapp en “al menos 20 países de todo el globo”, incluido México.

En mayo pasado, Whatsapp halló una vulnerabilidad en su aplicación que permite instalar el software de espionaje (spyware) Pegasus en un teléfono inteligente con tan solo llamar a la víctima mediante la aplicación. El Citizen Lab, de la Universidad de Toronto, se ofreció a “identificar casos en los que los objetivos de este ataque eran miembros de organizaciones de la sociedad civil, así como defensores de derechos humanos y periodistas”.

En agosto del 2016, Citizen Lab informó por vez primera del uso del malware Pegasus por parte del gobierno mexicano en contra del periodista Rafael Cabrera. En febrero de 2017, Citizen Lab publicó un segundo informe titulado Bitter Sweets (Dulces Amargos) en el que revelaba una aparente colusión entre las industrias refresqueras en México y el gobierno federal para usar el malware de ciberespionaje Pegasus en contra de activistas que apoyaban la instauración de un impuesto especial a las bebidas azucaradas.

Las primeras víctimas conocidas de este programa de ciberespionaje fueron Simón Barquera del Instituto Nacional de Salud Pública (INSP), Alejandro Calvillo, director general de la organización El Poder del Consumidor y Luis Encarnación, coordinador de la Coalición ContraPESO.

Se sumaron a estos, en junio del 2017, los periodistas Sebastián Barragán, Carlos Loret de Mola, Daniel Lizárraga, Salvador Camarena y Carmen Aristegui y su hijo, quien no es periodista. También fueron blanco de este ciberespionaje tres miembros del Centro Miguel Agustín Pro Juárez y dos del Instituto Mexicano para la Competitividad (IMCO) y se dio a conocer que Ricardo Anaya, quien entonces se desempeñaba como presidente del Partido Acción Nacional (PAN) y que fue candidato a la Presidencia de la República de la coalición Por México al Frente, también fue uno de los objetivos de quienes utilizaron el malware Pegasus, junto con otros dos miembros del PAN.

Los miembros del Grupo Interdisciplinario de Expertos Independientes (GIEI) de la Comisión Interamericana de Derechos Humanos (CIDH), que visitaron México para indagar la desaparición de los 43 estudiantes de Ayotzinapa, también fueron blanco de esta tecnología de espionaje, lo mismo que dos de los abogados del llamado caso Narvarte, en el que cinco personas fueron torturadas y asesinadas en esta colonia de la capital mexicana el 31 de julio del 2015.

Los periodistas del semanario sinaloense Río Doce, Andrés Villareal e Ismael Bojórquez, así como Griselda Triana, viuda del fundador de este semanario Javier Valdez, asesinado en Sinaloa en 2017 eran los más recientes objetivos conocidos de ataques con el malware Pegasus.

De acuerdo con una investigación de la organización Mexicanos contra la Corrupción y la Impunidad (MCCI), el gobierno mexicano compró por 32 millones de dólares el sistema de espionaje Pegasus a una compañía llamada Grupo Tech Bull SA de CV.

El 29 de octubre de 2014, quien entonces se desempeñaba como director de la Agencia de Investigación Criminal, Tomás Zerón de Lucio, firmó un contrato a favor de dicha empresa para el servicio de 500 infecciones con el malware Pegasus. Según correos electrónicos filtrados por Wikileaks, Tech Bull es una filial de Balam Seguridad Privada, creada en mayo del 2012 por Asaf Zanzuri, de origen israelí, y Rodrigo Ruiz Treviño, quien fungió como el vínculo con las agencias mexicanas del Estado.

Puedes leer el reporte de Citizen Lab aquí: https://citizenlab.ca/2019/10/nso-q-cyber-technologies-100-new-abuse-cases/

rodrigo.riquelme@eleconomista.mx