Lectura 5:00 min

La Marina de México usó ataques SS7 para intervenir comunicaciones, según Citizen Lab

El centro de investigación que depende de la Universidad de Toronto, en Canadá, reveló cómo la empresa Circles, subsidiaria de la compañía de vigilancia israelí NSO Group, ha desplegado tecnología para intervenir las comunicaciones de las personas en al menos 25 países del mundo, incluido México.

Foto: Especial

La Secretaría de Marina usó, entre junio del 2015 y agosto de 2017, los ataques al sistema SS7 para intervenir comunicaciones en el país, de acuerdo con una investigación de la organización canadiense Citizen Lab, que descubrió que el gobierno del estado de Durango también utilizó este tipo de ataque entre junio del 2015 y abril del 2020 y que al menos dos servidores, cuyos propietarios no han sido identificados, siguen recurriendo a esta técnica para invadir la privacidad de las personas en México.

En una investigación publicada el 1 de diciembre, bajo el título “Running in Circles Uncovering the Clients of Cyberespionage Firm Circles”, el centro de investigación que depende de la Universidad de Toronto, en Canadá, muestra cómo la empresa Circles, subsidiaria de la compañía de vigilancia israelí NSO Group, ha desplegado tecnología para intervenir las comunicaciones de las personas en al menos 25 países del mundo, incluido México.

NSO Group es una vieja conocida en tierras mexicanas. Su software espía, Pegasus, que la compañía supuestamente sólo vende a gobiernos y que se vale de técnicas de phishing para convertir el teléfono de su víctima en una máquina de vigilancia continua, ha sido utilizado en contra de periodistas, defensores de derechos humanos y miembros de la oposición política a la administración de Enrique Peña Nieto. Con su empresa Circles, que adquirió en 2014, NSO también aprovecha las vulnerabilidades de las redes de telecomunicaciones en todo el mundo con el fin de intervenir a placer las comunicaciones de cualquier persona.

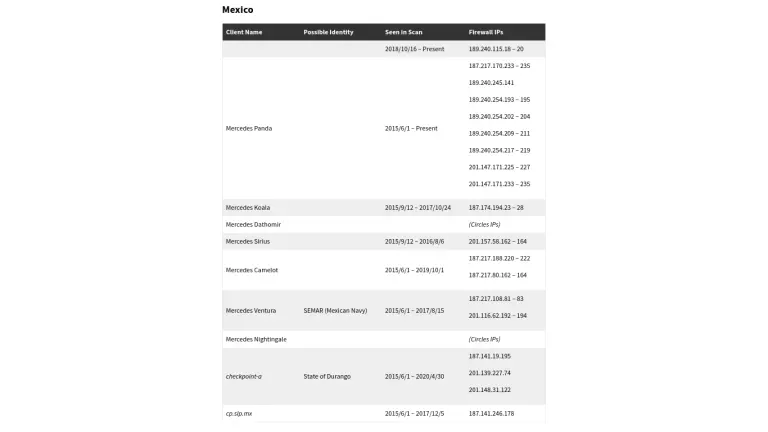

En su más reciente reporte, Citizen Lab encontró 50 direcciones IP relacionadas a nueve clientes (servidores) con tecnología de Circles en México. Los investigadores pudieron identificar a las instituciones que estaban detrás de dos de estos clientes: Mercedes Ventura era el sobrenombre de un servidor usado por la Secretaría de Marina; mientras que checkpoint-a correspondía al gobierno del estado de Durango. La mayoría de estos servidores dejaron de ser usados para realizar estos ataques en 2017 y 2020 respectivamente, pero el servidor con el sobrenombre Mercedes Panda, que agrega 25 de las 50 direcciones analizadas por el laboratorio, seguía funcionando hasta la fecha de publicación del reporte.

¿Qué es SS7?

La tecnología de Circles dista mucho de la sofisticación de Pegasus, pero aun así parece ser más efectiva. Circles se aprovecha de las vulnerabilidades del sistema de señalización SS7, un sistema puesto en marcha en la década de los 70 del siglo XX y que sirve hasta la fecha como un protocolo para que los operadores de telecomunicaciones puedan interconectar sus redes 2G y 3G para que así sus usuarios tengan la posibilidad de realizar llamadas o enviar mensajes SMS entre compañías de distintos países y regiones.

En sus inicios, sólo los operadores de telecomunicaciones fijas tenían acceso a este sistema, pero con la incorporación del estándar SIGTRAN a principios de la década del 2000, los protocolos SS7 comenzaron a tener la posibilidad de enviar información a través de conexiones de internet (IP), con lo que la red dejó de estar aislada.

Por su antigüedad, el sistema de señalización SS7 carece de factores de autenticación que identifiquen a quien se conecta a una red de telecomunicaciones, por lo que cualquiera con acceso a estas redes puede conectarse a la red local de un individuo u organización e intervenir y manipular las comunicaciones de cualquier persona conectada a esa red. Agencias de inteligencias gubernamentales, ciberdelincuentes que compran el acceso a estas redes y “falsas compañías de teléfono” son los usuarios más frecuentes de esta tecnología.

La tecnología de Circles permite a los atacantes rastrear la ubicación de su víctima; así como interceptar llamadas y mensajes de texto SMS; por lo que según los investigadores, su tecnología podría usarse con el fin de interceptar mensajes SMS que contengan códigos usados en algún proceso de autenticación de dos factores. Tanto para los usuarios, como para las propias compañías de telecomunicaciones, identificar este tipo de ataques y combatirlos es prácticamente imposible, a menos que no usen las llamadas telefónicas convencionales ni los mensajes SMS.

No es la primera vez que se habla en México de la manipulación del sistema SS7 con el fin de intervenir las comunicaciones de cualquier individuo u organización. El propio análisis de Citizen Lab cita una investigación relacionada con la tecnología Skylock, de la tecnológica estadounidense Verint, un sistema cuya descripción íntegra, publicada en 2013 por el diario estadounidense The Washington Post, muestra ejemplos de localización en mapas de México.

El laboratorio cita también una investigación de la revista Forbes en Estados Unidos según la cual el gobierno mexicano adquirió en 2017 el sistema ULIN (Unlimited Interception System) del proveedor israelí Ability Inc. que también se valía de las vulnerabilidades del sistema SS7 para intervenir las comunicaciones de sus objetivos.

En 2019, la compañía de ciberseguridad Positive Technologies reveló en un estudio que todos los operadores de telecomunicaciones del mundo son vulnerables al robo de información de sus suscriptores sin que estos puedan tomar acciones para evitarlo. La información puede incluir su localización, su código de Identidad Internacional del Suscriptor Móvil (IMSI), el saldo de su cuenta o detalles de su perfil.

Esta exposición del sistema SS7 permite que un intruso intercepte llamadas y mensajes SMS o que acceda a información personal y financiera de los usuarios de servicios de telecomunicaciones. En aquel momento, Positive Technologies reveló que un operador de servicios de telecomunicaciones puede recibir en promedio 4,000 ataques diarios a este sistema que ponen en riesgo la privacidad y la seguridad financiera de sus usuarios.