Lectura 7:00 min

virus informáticos más peligrosos

Los virus informáticos más conocidos como ILOVEYOU, Dark Tequila, SoBig, MyDoom, Black Energy y Wannacry han ocasionado daños por alrededor de 95,000 millones de dólares a nivel global.

Los virus informáticos más peligrosos.

En mayo del 2019, una computadora infectada con cinco de las más mortíferas piezas de software fue vendida por 1.4 millones de dólares, un proyecto del artista chino Guo O Dong, encomendado por la firma de ciberseguridad Deep Instinct, cuyo objetivo es representar físicamente el peligro que suponen las amenazas digitales.

Pese a que se trata de una computadora común y corriente, incluso la fotografía del dispositivo inspira temor cuando se conoce el daño que han causado el virus ILOVEYOU, Dark Tequila, los gusanos SoBig y MyDoom, el criptogusano Wannacry y el malware multipropósito Black Energy. En conjunto, estas cinco piezas de malware han ocasionado daños por alrededor de 95,000 millones de dólares a nivel global.

¿Qué es un virus informático?

La definición de virus es escabrosa. Antes de 1990, año en que se acuñó el término malware para designar a un software cuyo objetivo es causar una afectación en una red o en un sistema informático, la palabra que solía utilizarse para designar a este tipo de piezas de código era virus, la cual evidentemente había sido tomada del vocabulario médico, por la similitud en el comportamiento entre estos entes digitales y los agentes biológicos.

Actualmente, se ha establecido a través del consenso de la comunidad de profesionales en ciberseguridad que un virus informático es un tipo de malware entre muchos otros, como los gusanos (worm), los programas multipropósito y hasta las Amenazas Persistentes Avanzadas (APT, por su sigla en inglés). Junto con los gusanos, los virus son un tipo de malware infeccioso, esto es que pueden replicarse a sí mismos con el fin de afectar al mayor número de sistemas posible.

La diferencia entre virus y gusano radica en que mientras que los gusanos se autoreplican de manera autónoma entre los sistemas de una red, los virus requieren de la participación del ser humano para autorreplicarse, ya sea a través de una memoria USB, de un enlace o archivo contaminados enviados a través de un correo electrónico, o de un link en una página de internet.

De acuerdo con el alcance que han tenido, el impacto y las afectaciones económicas que han ocasionado, los virus informáticos conocidos más peligrosos son:

ILOVEYOU

Este virus, que data del año 2000, reescribe archivos personales y del sistema y se replica una y otra vez dentro de este. ILOVEYOU, considerado el más dañino entre los virus informáticos, aún infecta dispositivos, la mayoría de forma intencional. Mediante un correo electrónico con el asunto I Love You y el archivo adjunto LOVE-LETTER-FOR-YOU.TXT.vbs, casi 10 millones de equipos fueron infectados, alrededor de 10% del total de computadoras en el mundo en aquel año. Se calcula que el daño ocasionado por este virus ronda los 10,000 millones de dólares.

Stuxnet

Stuxnet es un virus capaz de tomar el control de una planta industrial y ahí radica su peligrosidad. En 2010, esta sofisticada pieza de malware, que se contagia a través de una memoria USB y cuya creación se le adjudica a la colaboración conjunta entre los ejércitos estadounidense e israelí —aunque ambos han negado esto—, infectó las instalaciones de una planta de enriquecimiento de uranio iraní, lo que provocó daños considerables en sus instalaciones y que el programa nuclear de este país se retrasara.

Melissa

Antes que ILOVEYOU estuvo Melissa. Lanzado en 1999, Melissa es el primer virus que se dispersaba de forma masiva a través del servicio de correo electrónico. Melissa se esparcía cuando un usuario hacía clic en un enlace insertado en un correo electrónico; cuando se daba clic en el archivo adjunto list.doc, el virus se dirigía al directorio de contactos de Microsoft Outlook y enviaba un correo electrónico con el mensaje "Aquí está el documento que solicitó ... no se lo muestre a nadie más. ;-) " a los primeros 50 nombres de la lista.

Zeus

Zeus era un virus troyano, lo que quiere decir que su controlador ganaba el control de algunas funciones de una computadora cuando esta quedaba infectada con él. Visto por primera vez en 2009 y con víctimas hasta la fecha, Zeus solía descargarse en un dispositivo a través de descargas y correos electrónicos engañosos (phishing) y con esto, su controlador adquiría la capacidad de registrar las pulsaciones del usuario en el teclado y capturar formularios. Este virus fue utilizado para robar información de acceso de miles de cuentas de Amazon, Oracle, Bank of America, Cisco, entre otras compañías. Se estima que 1 millón de dispositivos fueron infectados sólo en Estados Unidos y que la campaña maliciosa logró recaudar 70 millones de dólares.

My Doom

Es posible que My Doom sea el virus más contagioso de la historia. Este virus, que accedía a las computadoras a través de correos electrónicos. El virus se dispersaba a tal velocidad que para 2004, entre 16 y 25% de los correos electrónicos en el mundo habían sido infectados por My Doom. Este virus permitía tomar control del dispositivo con el fin de lanzar Ataques de Denegación de Servicio, de los cuales fueron víctimas empresas como Google y Microsoft, y enviar correo basura (spam).

¿Cómo mantener mi computadora protegida de virus?

El cambio tecnológico de la era digital obliga a todos los participantes a transformar continuamente sus productos, proyectos y modelos de negocio. Esto ocurre también en el caso de quienes se encargan de desarrollar piezas de código malicioso y de quienes se encargan de combatirlos o aminorar los efectos del malware que aquellos producen. Es por eso que la gran mayoría de los virus y, en general, las amenazas informáticas que ayer fueron un peligro para las computadoras, no lo son tanto ahora, debido a que piezas distintas y muchas veces, más sofisticadas, han surgido en lo que ya se conoce como un mercado del malware.

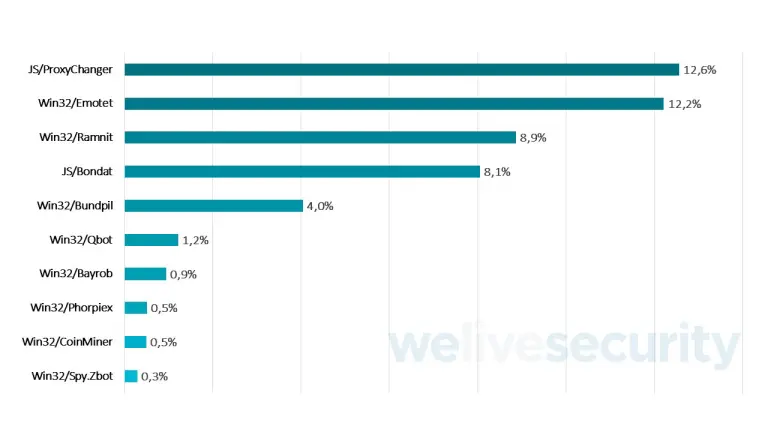

En México, en los últimos años, el malware contra instituciones bancarias y el spamware (correo basura) han sido el azote de los usuarios, las instituciones y hasta del gobierno. De acuerdo con la firma de ciberseguridad checa ESET, piezas de código malicioso como el troyano Win32/Emotet, el gusano Win32/Ramnit y Win32/Bayrob asolaron a los usuarios de la banca mexicana durante el 2019. Basta recordar los ataques en contra de la conexión entre varias instituciones financieras y el Sistema de Pagos Electrónicos Interbancarios (SPEI), lo que paralizó por varios días las transferencias bancarias entre los usuarios de estas instituciones.

Debido sobre todo a la transformación vertiginosa de las amenazas informáticas, no es posible prevenir completamente una infección de cualquier tipo de malware. No obstante, existen prácticas y herramientas que pueden reducir la exposición al riesgo y aminorar el impacto que genere una infección.

De acuerdo con el Cybersecurity Forum, un foro de discusión de ideas entre especialistas en ciberseguridad, algunas de las mejores prácticas para prevenir y aminorar el efecto del malware, los virus y, en general, las amenazas informáticas, son:

- Asegurarse que los enrutadores (routers) y firewalls estén instalados y configurados adecuadamente.

- Actualizar tanto las "listas blancas" (usuarios autorizados) como las "listas negras" (usuarios no autorizados), y hacer cumplir los permisos de usuario compartidos para los usuarios autorizados.

- Asegurarse de que los antivirus (AV), spam y cualquier otro software de protección antimalware estén correctamente instalados y configurados.

- Actualizar todos los sistemas operativos, software de aplicación, navegadores web y firmware con los últimos parches de seguridad.

- Aplicar reglas de contraseña seguras y procedimientos de autorización de dos factores / factores múltiples (2FA / MFA).

rodrigo.riquelme@eleconomista.mx