Lectura 4:00 min

Crysis, el ransomware que prefiere los dispositivos de México

Este tipo de amenaza cibernética cuya función básica consiste en secuestrar la información almacenada en el equipo de una víctima es una de las que más crecimiento ha mostrado en los últimos años, a tal grado que 55% de las infecciones en América Latina se realizan usando ransomware

Foto: Cortesía

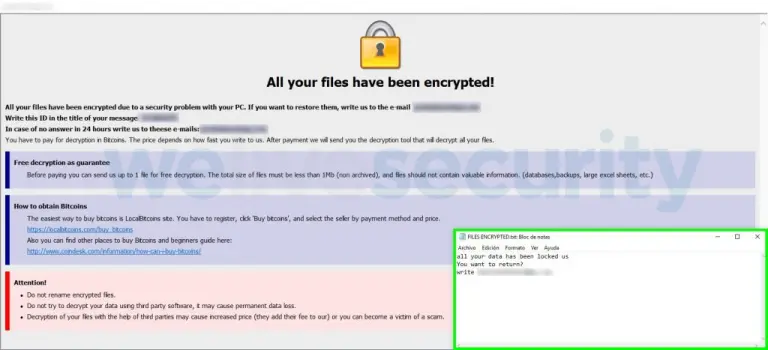

“El ransomware llegó para quedarse” es una de las conclusiones del ESET Security Report 2018. Este tipo de amenaza cibernética cuya función básica consiste en secuestrar la información almacenada en el equipo de una víctima es una de las que más crecimiento ha mostrado en los últimos años, a tal grado que 55% de las infecciones en América Latina se realizan usando ransomware mientras que 53% ocupa otro tipo de código malicioso.

Crysis es uno de estos ransomware y tiene preferencia por los equipos brasileños y mexicanos. Este código roba la información que está almacenada en el navegador y después de que ha obtenido esta información, el atacante la vende en el mercado negro, al mismo tiempo que cifra los archivos del dispositivo de la víctima.

El 20% de las detecciones de Crysis en América Latina se han detectado en México, sólo después de Brasil, que tuvo 22% y por encima de Colombia, Argentina y Perú.

Las razones por las que el ransomware ha crecido tanto son su versatilidad y la forma de obtener dinero de forma sencilla y rápida. Según Cecilia Pastorino, investigadora del Laboratorio ESET Latinoamércia, este tipo de código malicioso seguirá siendo el más utilizado y se moverá a otras plataformas, como los teléfonos móviles, los televisores inteligentes y los automóviles autónomos.

Los investigadores de ESET agrupan a las variantes de ransomware que existen dentro de la familia de los FileCoder. En 2009, esta familia era una tradicional, pues contaba con cinco integrantes. Cuatro años después, en 2013, ya había 103 variantes de ransomware. Para 2015, ESET detectó 352 variantes y hace un año, en 2017, ubicó a 1,190 miembros de esta familia, que en lo que va del 2018 ya alcanza las 994 variantes, por lo que es probable que este año la presencia también se supere con creces.

“El ransomware se está expandiendo más que la suma de todos los otros tipos de códigos maliciosos”, dijo Cecilia Pastorino, investigadora del Laboratorio ESET Latinoamérica.

El ransomware ha evolucionado. Los primeros ransomware cifraban de una forma muy básica, que era muy sencilla de descifrar o apenas bloqueaban la pantalla. Eran maliciosos pero eran reversibles. A partir del 2015, empezaron a surgir variantes que usan lo que se conoce como llave pública y llave privada, es decir que el atacante conserva la clave con la que se descifra la información y los mecanismos de cifrado son mucho más complicados.

Luego empezaron las campañas de conscientización, que en buena medida ocasionaron que el ransomware pasara de ser un código malicioso que sólo infectaba un equipo a ser lo que se conoce como ransomworm, es decir que se multiplica en los equipos que estén en la misma red que el equipo que fue infectado originalmente, con lo que el volumen de información secuestrada es mucho mayor. Este fue el caso de Wannacry, en 2017.

En este sentido, Pastorino dibuja un escenario atemorizante. Sales de tu casa para atender una emergencia y cuando vas a encender tu automóvil en la pantalla de tu smartphone aparece un mensaje que dice: “Su automóvil ha sido secuestrado. Si desea recuperarlo, pague tal cantidad en criptomonedas”. A esto se le conoce como jackware, es decir cuando dispositivos como el refrigerador o una pantalla son secuestrados gracias a un código malicioso.

El adware, es decir, los malware de tipo publicitario que abren ventanas emergentes ofreciendo productos son los que mayor prevalencia tienen en el ciberespacio mexicano. Con 8.36% de infecciones en México aparece el adware iMali, esto puede deberse al tipo de consumo de contenidos en internet de los usuarios mexicanos, que son asiduos a la piratería y los contenidos gratuitos.

El segundo lugar en México lo ocupan los coinminer, que utilizan los procesadores de los dispositivos de las víctimas para minar criptomonedas. En tercero está la puerta de acceso para distintas variantes de ransomware y de otros códigos maliciosos, el exploit DoublePulsar. El cuarto lugar lo ocupa un launcher troyano que descarga otros tipos de malware de acuerdo con las especificaciones del atacante y en quinto lugar la red de bots (botnet) Bondat, que también ha hecho escuela en México.

Durante 2017, 20% de las empresas mexicanas dijeron haber recibido un ataque cibernético y una de cada 10 empresas ha sido víctima de engaños de ingeniería social. El ESET Security Report se realiza con base en encuestas a más de 2,000 empresas en todo América Latina y con información recabada a partir de las detecciones que realiza la compañía de ciberseguridad.